반응형

CSRF란?

CSRF란, Cross Site Request Forgery의 약자로, 사이트간 요청 위조를 뜻합니다. CSRF는 사용자가 자신의 의자와는 무관하게 공격자가 의도한 행위(데이터 수정, 삭제, 등록 등)을 특정 웹사이트에 요청하는 공격입니다.

예를 들어, 피해자의 전자 메일 주소를 변경하거나 암호를 변경하거나 자금이체를 하는 등의 동작을 수행하게 할 수 있습니다. 또, 특성에 따라 공격자는 사용자의 계정에 대한 완전한 제어권을 얻을 수도 있습니다.

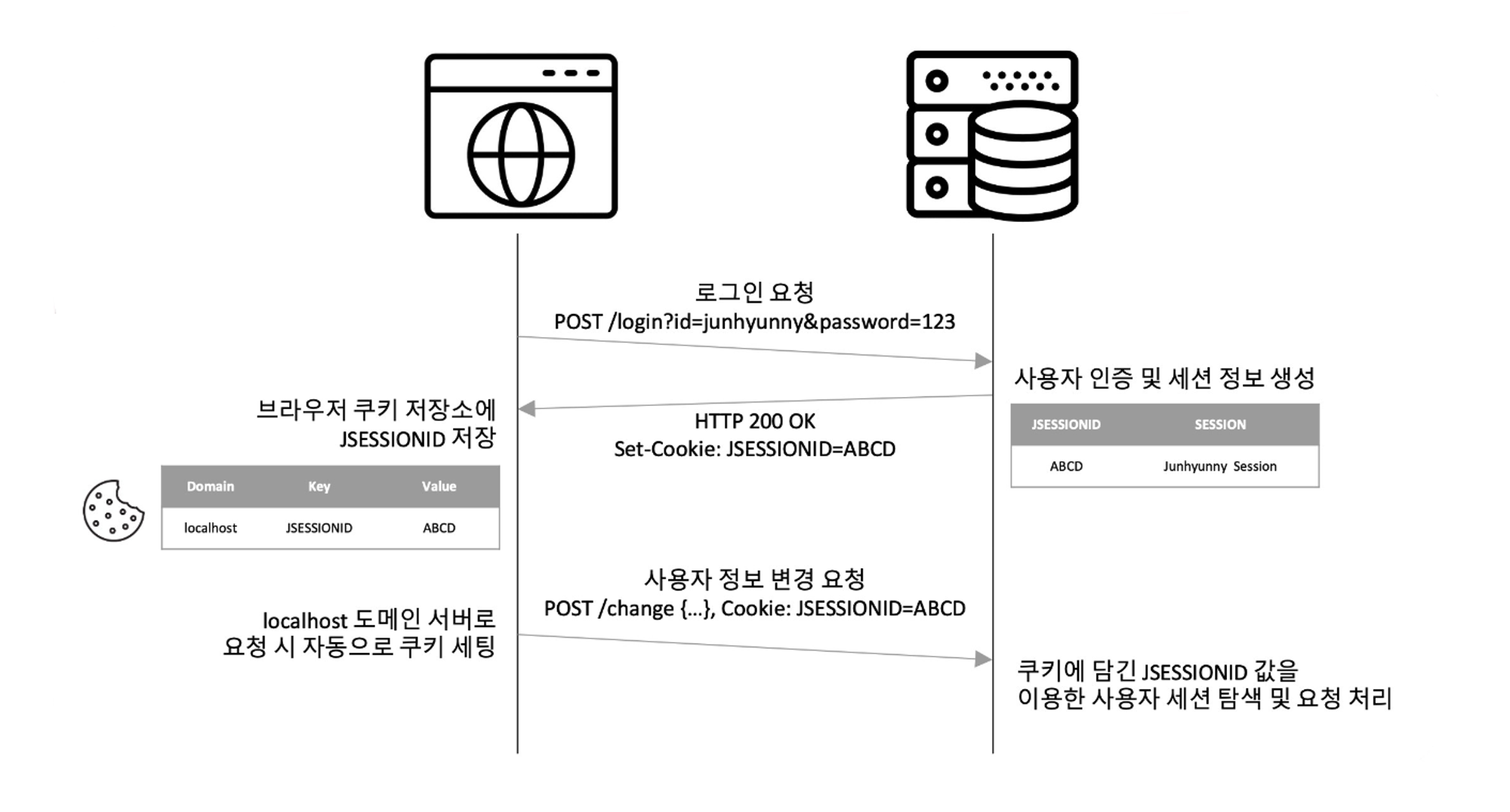

- 서버는 로그인 시 인증된 사용자의 정보를 세션(session)에 저장하고 이에 매칭되는 세션 아이디(session ID)을 만든다.

- 서버는 저장된 세션 정보를 클라이언트(브라우저)가 사용할 수 있도록 세션 아이디를 Set-Cookie 헤더에 담아서 전달한다.

- 클라이언트(브라우저)는 전달된 세션 아이디를 쿠키에 저장한다.

- 클라이언트(브라우저)는 해당 도메인을 가진 서버로 요청 시 쿠키에 저장된 세션 아이디를 자동으로 전달한다.

- 서버는 쿠키에 담긴 세션 아이디를 통해 인증된 사용자인지 여부를 확인한다.

문제 해석

/vuln 페이지

xss_filter에 포함된 단어는 “*”로 대체되고 있어서, <script>alert(1)</script> 또는 <svg/onload=alert(1)/> 과 같은 코드가 실행되지 못한다.

@app.route("/vuln")

def vuln():

param = request.args.get("param", "").lower()

xss_filter = ["frame", "script", "on"]

for _ in xss_filter:

param = param.replace(_, "*")

return param

/admin/notice_flag

@app.route("/admin/notice_flag")

def admin_notice_flag():

global memo_text

if request.remote_addr != "127.0.0.1":

return "Access Denied"

if request.args.get("userid", "") != "admin":

return "Access Denied 2"

memo_text += f"[Notice] flag is {FLAG}\\n"

return "Ok"

/admin/notice_flag 를 1. 로컬 호스트 환경에서 2.userid=admin 파라미터로 요청을 하면 memo에 flag 값이 출력되는 것을 확인할 수 있다.

문제 풀이

/flag 페이지에서 param 값만 조작할 수 있으므로 /admin/notice_flag 페이지 접속으로 유도해야 한다. 단순 웹 페이지에 접속하는 코드만 실행시키려면 img 태그를 사용할 수 있다. img 태그는 src 링크의 이미지를 불러오려는 시도를 하기 때문에 /admin/notice_flag?userid=admin 페이지로 접속하게 된다.

<img src="/admin/notice_flag?userid=admin">

참고

반응형

'🏴☠️ CTF 🏴☠️ > ✈️ 웹 ✈️' 카테고리의 다른 글

| [Dream Hack - Web] sql injection bypass WAF (0) | 2024.08.14 |

|---|---|

| [Dream Hack - Web] error based sql injection (0) | 2024.08.13 |

| [Dream Hack - Web] csrf-2 (0) | 2024.08.07 |

| [Dream Hack - Web] xss-2 (0) | 2024.08.02 |

| [Dream Hack - Web] xss-1 (0) | 2024.08.02 |